�츮�� ���� ���� �� ����

�� �� ��

�ѱ�������ȣ��ȸ ȸ��

���←�ڴ��б� ����

1. 21���� �Ⱥ� ���� ��ȭ

21���� �Ⱥ� ������ �������� Ȯ���� ������. 1990��� ��� ������ ���ϰ� �ҷ� ���� �ر��� ���� �������� �������� ����ü���� ��ü�Ǹ鼭 ����ü���� ������ �Դ� ��, �̻���, ��ȭ�� ���� �� �뷮���(Mass Destruction) ���� �߽��� ���£�� ���ο� ����� ���� ���µ��� ��Ÿ���� �����ߴ�. ���Ī ������ ���¸� ���� �� ������ ���� ���� �����ϴ� �� ���� 1990��븦 �������� �ް��� ���� ���� ���ö���.

�̷��� ������ �� ������ ���ο� IT ����� ���� ���ͳ� ȯ�� ��ȭ�� ���ܳ� ���̹� ���������� Ȯ��Ǿ���. ���̹� ����, ���̹� ��, ���̹� ø��, ���̹� ���� ���� ���·� ���� ������ �������� ���� �͵��� ���̹� ���������� �״�� �����ǰ� �ִ� ���̴�.

�� ���� �帧�� ������ ���� ������ ���̹� �������� Ȯ��� ���� ���� ������ �ܿ��� ������. �ܼ��� ������ �ı��� �Ѿ�� ���� ���� �ý��� ��ü�� �����Ű�� ���·� ���� ����� �ٺ�ȭ�Ǿ����� ���� ������ ������� �� ��Ʈ��ũ �߽� �������� ���� ȯ���� ��ȭ���� �ҷ��Դ�. �� �뷮��� �� ������ �� �߽��� ���� ���� ����� �Ѽ� ���� ���̹� �� �� ���̹� �������� ��ȭ���״�.

�� ��� �̱��� �ܱ� ������ ���� ������(Foreign Policy)�� 2007���� ���̹� ���� �������� ���������� ���� ���� �ڱ��� �Ⱥ� ���� �� ��å�� �з������� �ٲٱ� �����ߴ�. ������ �̱� ���ٸ� ������� ���̹� ������ ���� �Ⱥ��� ��1 �������α��� �����ϱ �̸�����.

���� 1990��� ���� �ֿ� �� ��ǵ��� ���캸�� �� ��ȭ�� ������ ������ �� ���� ���̴�.

1994�� 12�� 24�� ������������ ��ġ ����� ��ȭ�� ���� �뷮��� ���¿��� �װ��� ���� ���ο� ������ ���� �־���. �̳� ���� �̽�����ü�� ������ī ���������� �װ��⸦ ��ġ�Ͽ� ������ �ĸ��� ������ ���ϵ��� �����ߴ�. ������ ���� ������ �������������� ��� �����Ͽ� �뷮 ���ظ� ���Ƴ����� ���� ������ ��ǿ� ���ϸ� �������� ��ġ ������ �ĸ��� ����ž�� ������ �浹�Ͽ� ���� ������ ���� ������ �� ���迡 ���� �ַ��� �Ͽ��ٰ� �Ѵ�. ��ġ ������ ���� ���� ���߰� ���ο� �� ���¿� �غ����� ���ߴ� ����������̾����� �� �װ��� ���� ������ ���� ���� �ְ� �м��ϰ� ���� ���� ������ �����Ͽ������ �̱��� 9·11 �� ���� ������� ������ ���� �ó����� ���� �ϳ��� ������ ���� �ʾ����� �ϴ� �ƽ����� ���� ����̾���.

1995��� Ƽ��� �ߺ��̰� Ʈ���� ��ź�� �ư� �̱� ��Ŭ��ȣ�� ���� û�� ���� ���������� ������ ��� 168��, �λ� 850���̶�� ������ �θ� ��Ŭ��ȣ����Ƽ ���� ����� ���ߴ�. �̸� ���� ��� �̱� Ŭ���� �����δ� ���ݱ����� ���� �� �� ���信�� ��� ������ �ֿ� ��ݽü�(critical Infrastructure)�� ������� �� ���ο� ������ ������ ���� Ȯ��� ������ ���� �Ⱥ���å�� �����ϰ� �Ǿ���.

���� �̷��� �̱� �Ⱥ� ��å�� ��ȭ�� �������� ������ �ʱ� �ܰ迡 �Ұ��ߴ�.

���̹� �������� �̱� ����γ� �������� �� ���α���� ���� ���� ���� ������ Ż���Ϸ��� �õ��ϴ� cyber Espionage ���� Ȱ���� 1990��� ������ ��ӵǰ� �־��� �����̾���.

�̷��� ������ �Ⱥ� �������� 21���⸦ ������ ���谡 �װ��� �ҿ����ϴٴ� ���� �ν��ϴ� ���� ���� �ð��� �ɸ��� �ʾҴ�. 2001�� 9�� 11�� �̱��� ����� ������ �װ��� ���� ���ݹ� ��� ������ ����� ��������. �������� �� 3���� �ΰ� �װ��⸦ ��ġ�Ͽ� ���� ������ �̱� ������ ��¡�� ���蹫������ ������ ������ 3,000���� ����ڿ� 40�� ���� ���ϴ� ������ ���ظ� ������. �̵��� ���� ���� ������� �ִ��� ȿ���� �� ���� ���������� �̴� �̱��� ��ġ, ��ȸ, �Ⱥ�, ���� ���� �� ��� ���� �ٲپ� ���ȴ�. (��罺 �����̾��� Beyond Fear����) 21���� ��� ������ �Ⱥ� ������ 9·11 ���� ���� ���������� ��ȯ�� �¾Ҵ�. �װ��� ������ �����̰ŴϿ� ����, �ǹ�, ��ݽü� ���� ������� �̷����� ��

���� ����ϴ� �������� ���ϰ� ���ߴ�. ���� �������� �� �� �ִ� ���Ī �����Ͽ����� ������ �����ϴ� ����� �� ���� ������� Ȯ����� �� �� �־���.

���� �� �ٸ� �帧���� �ô� ��ȭ�� �Բ� ���̹� �������� ���̹� �� ���� ���ϱ� �����Ͽ���. �̿� ���Ҿ� ���뱹�� �̱�, �߱�, ���þƴ� ���̹� ���������� ������ �����ϱ� ���� Ȱ���� ���Ӿ��� �����ϰ� �ִ�. ���̹� ������ ���� ���� ������ �����̰� ��뱹�� ���ͳݸ��� �����Ű�ų� ȥ���� �߱��Ű�� Ȱ���� �����ϱ �̸��� �Ǿ���.

���̹� �������� ���� �Ű����� ���̸鼭 �ڱ��� ���̹� ������ ��ȭ�� ���� 2000��� �ʹݺ��� ���̹� ������ ������ ��ü ���� ����, ��, ������, ���� ���� �������� ���� Ȯ��ǰ� ǥ��ȭ�Ǿ���.

2007�� ���þư� ������ϾƸ� ���̹� �����Ͽ� ������ �Ⱓ ���ͳݸ� ���� �����Ű�� ������ ����� ���̹� ������ ���� �������� Ȯ��� �� ������ ������ ���� �־���. �̱��� �ܱ� ������ ���� �����ð� 2007���� ���̹� ���� �����̶�� �����ϰ� �� ����̴�. ���� ������ �������� ���Ӿ��� ũ�� ���� ������ ���Ͽ����� 21������ �Ⱥ� ������ ���̹� �������� ���ο� ������� �����ϰ� �����ǰ� �ִ�.

���̹� ���������� ���ذ� ������ ������ ���������� ����DZ �ϸ� ���� �ֿ� ��ݽü��� �ı� �Ǵ� ����α��� �̾���� �Ѵ�.

2008�� ������ ���� �װ����� ���� �� �߶� ��ǵ� �ϳ��� ���̴�. 2���� ������ ��ǥ�� ���� ���� ����� ������ �� ����� �װ��� �߾�������ġ ��ǻ�Ͱ� ���̹� �������� ����� �� ���� ������ �Ͼ ������ �巯����. ��ó�� �װ��� ��ġ������ �� ������ ������ ������ŷ���� ��� ���̹� ������ �̿��� ���� �����ϰ� ����������. ���̹� ���� ���� �װ��� �ı��� ����, ���� �����Ǵ� �װ��⸦ ���� �� �ٸ� �ı� ������ �����ϰ� �� ���̴�.

���̹� ������ ����, ��, ���� ���� �������� �����Ǵ� ��� �̿� �¼� ������ȸ�� �ʺ����� ����å ���ǵ� Ȱ���� ����ǰ� �ִ�. ������ ���� �ٱ��� ȸ�� �ܿ��� �̱��� ���þ� �� �籹 �Ⱥ����ǿ��� ���̹� ���ݿ� ���� ������ ���������� �����ߴ�.

�̷� ��� 2010�� 6�� �̶� �μθ� ���ڷ� �����Ұ� ��ŷ�Ǵ� ����� �Ͼ��. �ܺ� ���ͳݰ� ���ܵǰ� ������ ������ �����ǰ� �ִ� ���ڷ� �������� �ٽ� �ü��� ��ŷ���� ���̴�. �� ������� �̶��� ���ڷ� ������ ��� �Ⱓ ������ �������� ���� ������θ� �������� ���̹� �����̳� ���̹� ������ ����ȭ�� �� ������ ����� �ν��ߴ�. ���� ������ �˷��� ��������� �� ����� �̱��� �̽����� ����ǰ���� ���ߵǴ� ���ν� ��(StuxNet)�̶�� ������ �Ǽ��ڵ尡 ���ڷ� �ý���, ����Ʈ ���� �ý���, SCADA �ý����� Ÿ������ ���Ͽ��� ���̹������̾����� Ư�� �����̳� ���� �������� �����ϰų� �����ߴٴ� ��п� �̸��� �Ǿ���.

�̶� ���ڷ� ������ ���̹� ���ݿ� �̾� 2012�� 8������ ���� �ִ� ���� ����� �ƶ���(Saudi Aramco)���� ��ǻ�� 3�� �밡 Shamoon ���̷����� ����·��ŷ ���ߴ�. ���� ����� ������ ���� �ı����� ���̹� �����̾���. ����ü��̳� ��� �ü��� �ƴ� �ΰ� ������� ���̹� ������ ��ǥ���� �� ���̴�.

���̹� ������ ���� �̷��� ���� ���ݵ��� ������ ���̹� �Ⱥ� ������ �ٲٰ� �ִ�. �Ⱥ� ������ ��ȭ�� ������ ���̹� ������ ���� �������� �̾����� ������, ũ�� ���� ���� �浹���� ���̹� ����, ���� ����, ��, ���� ���� �پ��� ������� �����Ǿ� 21������ ������ �Ⱥ� ȯ���� ���� �ְ� �ִ�.

�ֱٸ� ������ 2014�� �ѱ����¿��ڷ�(�Ѽ���) ��ŷ ����� �����̰� �̱��� �Ҵ� ���Ľ����� ��ŷ �� ŭ��ŭ���� ���̹� �� ��ǵ��� �����ǰ� �ִ�. 2014�� 8������ �̱� ������� �����̰��� ���ϴ� �°� 179���� �¿� �Ƹ�ĭ ������� �Ҽ� ���ױⰡ ���ڱ� �ִн��� ������ �����ϰ� �縷 �Ѱ�� �ҽ����Ѵ� ���� ��������. ���� �Ҵ� �迭�� ������ Ÿ�� �־� ȭ��ĭ�� ���߹��� ��ġ�ߴٴ� ������ ������ ��Ŀ ���� Ʈ��Ʈ �����̾���. �Ϲ������� ����� ž�°� ������ �ܺη� �˷����� ������ ��Ŀ���� �̸� ��ŷ�Ͽ� �̹� �ľ��ϰ� �־���.

������ ���������� ���� ���� ����� �̾����� �ʾ����� �װ��� ��ŷ ���� ���ɼ��� ���� �־���.

2014�� 12������ ������ �� ö��ȸ�簡 ���̹� ������ ���Ͽ� �뱤�ΰ� ���ظ� �Դ� ����� ���ߴ�. 2014�� 12�� ���� ���ȱ���� BSI�� ������ ������(German Security Report, 2014·12. BSI)�� ���ϸ� ��Ŀ�� ö�� ȸ���� ����ý����� �ı��ϰ� �뱤�θ� �����Ͽ� ��û�� ����(massive damage)�� �������� ���� ������ ������ �� ���ٰ� ������. ��Ŀ�� ö�� ȸ���� ��� ��Ʈ��ũ�� ���� �����Ͽ� ���κ��� Ȯ���� �� ���� ��Ʈ��ũ�� ���� ������ �����ߴٴ� ���� �뷫���� �����̾���. ���ν� ���� �̿��� �̶� ���ڷ� ������ ���̹� ���� ���� ���������� �� ��°�� ���̹� ������ ���� ������ ���ذ� ���� ���̴�.

���ؿ��� Ȳ���� ���̹� ���� ��ʵ��� �ɽ�ġ �ʰ� �ؿ� ��е��� ����ϰ� �ִ�. 2015�� 4�� �̱� ������� ������ �������� ���ϸ� �̱� �װ��� ������ ������ȭ ��ü �������� ���̹� ������ �����ϰ� �ִٰ� ����Ѵ�. ����ڰ� ��ȭ���� ��ȸ�Ͽ� �װ��� �������� ����� �������� �װ����ڽý��ۿ� ������ �� �ִٴ� ����̴�. ������ ����� �������� �װ��� ���� �ý����� ���� ��ŷ���� ����⸦ ������ ���Ƿ� FBI ���縦 �ް� �ִٴ� ������ �ִ�.

���� �� �������� �� TV ��۱��� ���̹� ������ ���Ͽ� ����� �ҴɵǴ� ���°� �Ͼ��. ��û�ڰ� 2�� 5,700�� ���뿡 ���ϴ� �������� ������۱��� TV5 Monde�� �̽��� �����ķκ��� ���̹� ������ ���Ͽ� ���ð� ��ۺҴ� ���¸� ������ ��۱� ���� �� �̽����� ���� ������ �ڸ��� �� ����̾���. ��� �� ����� ���̹� ������ �� �ڸ� �� ��� ������ �ٲ� ���ο� ������ �ı��� ȥ���� ����.

��ó�� ���̹� ������ ���� ���̹� ������ ��ݽü� �ܿ��� ������, �ֿ� ����ü�, ��۱� �� ǥ���� ������ �ʰ� �������� �ִ�. �̵� ���̹� ������ ���̹� ������ Ư���� �츮 �ֺ��� �ʹ� ���� �����Ѵ�. ����� ���̳� �Ĺ濡 ���� �������� ���� ���� ���ο� ������ 21���� �۷ι� �Ⱥ� ȯ���� �����ϰ� ������ �츮�� �����ؾ� �Ѵ�.

���̹� ������ ���� ���̹� ����, ���̹� ø��, ���̹� ��, ���̹� ���� ���� ���밡 �ǰ� �ִ�. Ư�� ���ڷ¹�����, ö��ȸ��, ��۱�, �װ��� �� ���̹� ������ ����� �پ�ȭ�Ǵ� ���ǿ��� ���̹� ���� ���� Ȯ���� ���� ������ ���̹� �Ⱥ��� ���̹� ���� ������ ġ�������� �ִ�.

�̷��� �Ⱥ� ȯ���� ��ȭ�� �츮������ �Ⱥ� ȯ��, Ư�� ���Ѱ� ������ �����Ӹ� �ƴ϶� ���̹� ���������� ��ó�ϰ� �ִ� ���ǿ� ��� ��ȭ�� �������� ���� �̸� �����ϰ� ���ѷ� ��å�� �����ؾ� �Ѵ�.

2. ���� ���̹� �� �ֿ� ���

�츮������ ���̹� ���������� ���� ���̹� ���˴� ����, ������ �������� �����Ǵ� ���� ���̹� ���ݵ��� ���ϰ� ������ ���絵 ũ�� �����ϰ� �ִ�. ����̳� ���� �ڷḦ ���� �巯�� ���̹� ���ݵ� �� ��ǥ���� ��ʸ� �������� ���캸�� ������ ����. �� �����ϰ� �̸��� �Ұ��Ѵ�.

• 2003�� 1·25 ���ͳݴ��

• 2009�� 7·7 DDoS ����

• 2011�� 3·4 DDoS ���� / 4·12 NH ����� ���� ����

• 2012�� �߾��Ϻ� ��ŷ ��

• 2013�� 3·20 YTN �� ���, ������ ��ŷ/6·25 û�ʹ� �� DDoS ����

• 2014�� �ѱ����¿��ڷ�(�Ѽ���)����

3. ���̹� �Ⱥ� ȯ�濡 ���� ����

���̹� �Ⱥ� ȯ���� �����ϱ� ���ؼ��� ���� ���̹� ������ Ư������ ���캸�� ���� �ʿ��ϴ�. ���̹� ���� ����� ���̹� ��� ���鿡�� ���캻 Ư���� �����ϰ� ���� 10������ ����� �����Ѵ�.

���� �̷��� Ư���� �������� ���̿����� ���� �̰��� ���� �� �ְ� �� ���� Ư���� ���� �� �ְ����� ���⼭�� 10���� ������ �����Ѵ�.

��. ���̹� ���� ������ Ư¡

ù°, ���̹� ���� �������� �����ϴ� ���� �ƴ϶� ���̹� ������ �����ϰų� �̿��Ͽ� ������ ������ ���� ��ǻ��, ��Ʈ��ũ, ��ݽü�, ����ü� ���� ���̹� ������ �پ��ϰ� �̷������. ��°, ���̹� ������ ���Ĺ�(�� �ܺ�) ���� �� ������ ������ ���� ������ �����̴�. ��°, ���̹� ������ �� �����غ� �Ϸ� �����̸� �����������̴�. ���� �� �������� ���̹� ������ �̷������ �ִ�. ��°, ���̹������� �ַ� ��ȸ���̸� ���ʷ� ������ ���� ����� ����ϴ� ������ �ִ�. �̴� ���̹� �������� �� �� ���� ���̹� ���� ����� ��κ� �ľǵ� �ı� ȿ���� �������� �����̴�.

�ټ�°, ���� ������ ���� ���̹� ø��(Cyber Espionage)�� ���� ����, ��ȸ ����, ���� �ҽ�, ���� �� �ı� ���� ���� ���̹� �ɸ�, ���̹� ��ø Ȱ�� � ���̹� ����, ���̹� ��, ���̹� ���� ��� �Բ� ����ǰų� �ܵ� ����ȴ�. ����°, ���̹� ������ �� �� �ִ� ���̹� ������ ������ �� ���Ͽ�, ��� ������ �ɷ»� ���� �Ǿ� �ִ�. ���̹� ������ � ������ ���Ͽ����� �̷��� �� ������ ���̹� ���� ��� �������κ���, ���� ��� ���·� ������ ����Ǵ����� ������ �ľ��ϱⰡ ��ƴ�. �ϰ�°, ���̹� ������ �л꼭�źΰ���(DDoS)���� �ƴϸ� �ʹ��� ���� �ı� ������ ���� ������ �������� �ż��� ���Ӱ� ���� �� �ִ�.

���� °, ������ ���̹� ���� Ư���� ���� ��ü(attribution)�� �����ϱⰡ ����ϴ�. ������ ���̹� ������ ���� ������ ��ü ���� �����ϱ� ������ ��ü �ľ��� ��ƴ�. �ش� ������ ���� ���̴� ���� �ľ��ϱⰡ ����� �ľ��ߴ� �ϴ��� �ش� ������ ������ ���縦 �ź��ϸ� �����ϱⰡ ���� �ʴ�. ��ȩ°, ���̹� �����ڴ� ���� ���(����, ��ü, ���� ��)�� �ʿ��� ���� ������ ������ Ȯ���ϰ� �ִ�.

�������� �ɷ¿� ���� �ٸ� ���� �ְ����� ��κ��� ���̹� ������ ���� ��ǥ���� ���� ������ ������ ����� ����, �ľ��ϰ� �ִ�.

��°, ���� ���������� �������� Ư���� ���̹� ���������� �״�� ����Ǵ� Ư���� �ִ�. ���� ��� �̽��� �ֺ� �ߵ� ����, �ε��� ��Ű��ź, ���Ѱ� �ѱ� �� ������ ���������� �������� Ư���� ���̹� ���������� �״�� Ȯ��ǰ� �ִ�.

��. ���̹� ��� ������ Ư¡

ù°, ���̹� �� ���� �˰� �� ����� ������ �ϰ��� �Ұ��ϴ�. ���� ���̹� ��� ������ ��ǻ� ����� �� ���� �ִ� �����ݼ�(���̪�)�� Ư���� �ִ�. ���̹� ��� �������� �˰� �� ���̹� ������ ���� �Ϻο� ������ ������ ��ǻ� ��û�� ������ ����Ǿ��ų� �ǰ� ���� ���� �ִ�. ���̹� ������ �� ���� �븮�� ������ �����δ� �ٸ� ���� ������ ���� �ֱ� ������ ���̹� ��� ���鿡�� �̷��� Ư���� �� �ľ��ؾ� �Ѵ�. ���� ��� ���̹� �ɸ����� ���� ���̹� ��� ������ �����ϸ鼭 �����δ� ��ݽü��̳� ����ü��� ���̹� �����ϴ� ������ ��� �ش�ȴ�.

��°, ���̹� ��� ���鿡�� �� ���̹� ������ �Ǿ� �ĺ��� ������ ������ ������ ��ǻ� ���Ĺ��� ���� ����. ���̹� ������ ������ ���� �ڱ� ������ ���̹� ������ �Ͼ ����, �ٸ� ���� ������ �� ���� �����Ƿ� ����(���)�� ���ϴ� ���� ��ƴ�. ��°, ���̹� ���� ������ ���� �̱� �� ����. ���̹� ���� ���̹� ���� �� ���� �ּ�ȭ, ź������ ������ ��ĥ ���̴�. ��°, ���̹� ���������� ���̹� ������ ������ IT �������� ������. ���̹� ���ݿ� ���� ������ �ƹ��� ����Ͽ��� ���̹� �������� ū ���ظ� ������ ���̹� ������ ����ϴٰ� ���� �� ����. ���̹� �������� ���ذ� Ŀ���� ���� ���ͳ��� �ߴ��Ͽ� ��ȸ�� ���� �ý����� IT�� ũ�� �����ϴ� ����̴�. IT �������� ���� ���� �ƹ��� ������ ���̹� ������ �����ص� ���� �鿡���� ������ �ɰ����� ���� �� �ִ�.

�ټ�°, ���̹� ������ ����ϱ� ���ؼ��� �����ؾ� �� ������ ����. ��ǥ������ ���� ������ �����̹���, ��� ���, ��� ��� ���� �ִ�. ����°, ���̹� ���������� ���̹� ������ �ݵ�� ���Ѵٴ� ���� �Ͽ��� ���̹� �� ������ �Ѵ�.

���̹� �������� ��� ���� ����ǰ� �Ҵ�ȭ�� �� �ִٴ� ��Ȳ�� �����Ͽ� �־��� ��츦 ����� �Ʒ��� �ؾ� �Ѵ�. ���� ���� ��� �緡�� ���� ���� �� ��� ��� �Ʒõ� �� �ξ�� �Ѵ�. �ϰ�°, ���̹� ���� ���/���� ������ ��ȣ�ϸ� ����/���/���� � ������ ���� �����Ƿ� �ż��ϰ� �����ϴ� ���� ���� �߿��ϴ�. ������ �������� ���� ü�質 ���� ü�躸�� �������� ���� ü�谡 �ξ� ȿ�����̴�.

����°, ���̹� ���� ��������(��Ŀ �� ���� ����, Ư��, ��༺ �� ���� ���� ��)������ ���� HUMINT�� �߿��ϸ� �ؿ� ������� ���� �� ���� ������ �ʿ��ϴ�.

��ȩ°, ���̹� ���� ������ ���� �� �ܵ�(��ó/����/����)���� ����ϱ� ����� ���� �ִ�. ������ ����, �ΰ��� ������ ������ ȿ�����̴�.

���������� ��°, ���̹� ������ �ݵ�� ����Ѵٰ� �����ؾ� �Ѵ�. ���̹� ������ �Ͼ�� ���� �ʴ� ���� �ƴ϶� �ẹ ���̸�,������ ����ǰ� �ִ� ���� �˰� ���� ���� ���̶�� ����� �����ؾ� �Ѵ�.

4. ���̹� �Ⱥ��� ����

���ݱ��� ���ݰ� ��� �������� ���̹� ���� Ư¡�� ���캸�Ҵ�. ���⼭�� �츮����� ������������, ���� ���̹� ������������ ��ġ�ϰ� �ִ� ���ѿ� ���Ͽ� ���̹� �Ⱥ� �������� ���캸���� �Ѵ�.

������ �츮���� ������ ��� ��, ��ȭ�� ���� �� ���Ī���� �Բ� ������ ���̶�� ���� �������������� �����ϰ� �ִ�. ���ݱ��� ������ ���Ī�������� ���̳� �̻��� ���� ��ȭ�� ���� �ܿ��� Ư���δ�, �����, �Ը����� ���� �����Ͽ����� �ֱٿ��� ��ŷ, ���̹� ø��, ���̹� �ɸ���, ���̹� �볲 ���� �� ���̹� ���ݷ��� �߰��Ͽ���. Ư�� ������ ������ �ֿ� ���Ī�������� ��, �̻���, ���̹������� �����ϰ� ������ �� �� ���̹� ������ ���� ��ȣ�ϰ� �ִٰ� �Ѵ�.

�̴� �츮����� ������ ���ͳ� ������ ���� �������� �м��ȴ�. �츮����� �Ⱥ�, ����, ���� ��Ȱ �� ��κ��� Ȱ���� ���ͳݿ� ũ�� �����ϰ� ������ ���Ͽ� ������ ���� ������ ���ͳݿ� ���� �������� �ʴ� �� �����Ѵ�. ���̹� �������� ���ͳ��̳� IT�� �����ϴ� ����ü�, �����ü�, ��ݽü� ���� ����Ǹ� �츮����� ���ÿ� ���ϰų� �Ǵ� �� �̻����� �Ⱥ�, ����, ��Ȱ � ���ظ� ���� �� ������ ������ �̹��� ���ؿ� ��ĥ ������ ����ȴ�. Ư�� ������ ������ ������ ���� �볲 ������ �����̰� ���� ������ ���� ���� Ȱ�� ���� ���̹� �������� ���� ���� ������ �� �ִ�.

������ �̷��� Ȱ���� �� �� �ִ� ���ο� ���� ������ ���̹� ������ �ֵ� ���Ī �������� �����ϰ� �̸� �غ��ϴ� �� ������ ���ϴ� ���� �ʿ����� ������ ���δ�.

������ ������ �ֿ� ���̹� ���� Ÿ���� ���� ���, ���� ��ݽü�, �������, ��л�, ��� ���� ������ ����. Ư�� ����Ʈ ���� �ý���, ���� �ý��� ���� ���Ͽ� �ֿ� ��ݽü��� �ı��ϰų� ������� ������ ��ȸ ��ü�� ȥ������ ���߸� ���ɼ��� ����. �̸� ���� ���� �ҽ� ����, ��ȸ �Ҿ� ����, ���� ���� ���� �����Ϸ��� �� ���̴�.

������ �츮���� �õ��� ���� ���̹� �� �� DDoS ������ ������ �м��� ���� ���̹� ���� ���� ����� �ϴ� ���� �������� ��Ȯ�ϰ� �巯����. DDoS�� ���� ������ ���̹� ���� �ǵ��� �츮������ ���� ȥ���� �߱��ϰ� ���̹� ���ݿ� ���� ���� �ɷ��� �ľ��ϱ� ���� ���� Ž���� ������ �� ������ ���δ�. ���ư� �ѱ��� ���ѹ̱� ���� �̱����� ���̹� ���ݿ� ���� ���� ���� ���� �ľ��ϰ��� �ϴ� �븲���� ��� ������ ���ߵȴ�.

�̷� �������� �츮���� ���ͳ� ���� ü���� ���õ� ���� �������� ������ ������ ������ ���̹� ���ݿ� �̿��ϰ� ������ �巯���� �ִ�. ���ÿ��� ���ͳ� ���� ���� ������ ���� ���� ���� Ȱ���� ���� �ִٴ� ���Ŵ�. 2012��, �������̹����� ���� �������� ���� �ڻ�� “�츮���� ���ѿ� ���� ���� ��ǵ� ��ǻ�Ͱ� 1,000�� �� �̻��̸� �� ��ǻ�͵��� ���� ��Ŀ�鿡 ���� �����Ǿ� ���� �ٽ� ����� ������ ���ϰų� ȥ���� ���� �� �ִ�”��� ������ �� �ִ�.

�̿� ���� 2011�� �����Ϻ��� Ư������ ������ ������ ���̹� ���� ���� ������ �ָ�ȴ�. “��ŷ ���, ���̹��� ���� �ɷ��� �츮�� �����ϴ�. ������ �츮�� ������ ���� ���� ����, ������ ������ ���� ���ٴ� ���̴�. ���� ���̹����� �߹��ϸ� �츮 ���ذ� �ξ� �ɰ��� ������ ���δ�. ������ ������ ��õ���� �������� �����ų ������ �ɷ��� ���� ������ �Ǵܵȴ�. ���̹����� �ε巴���� ġ�����̴�. ��Ʈ��ũ�� ���������� �����. ����� ������ �� �ı����̴�.”

���ӽ� ��� �� �̱� �߾�������(CIA) ������ ������ 7�� 23�� �Ͽ� ��������ȸ û��ȸ�� ������ ���� �亯������ “���þư� ������ ���ڱ���(EMP)ź ���߿� ������ ��ٰ� �̱� ���� �˷��Դ�”�� ������. ������ EMPź�� ������ �����ߴٸ� ���� C4I(�������������������ü��)�� ���Ÿ����� Ÿ���� �� �ִ� ���̴�.

���ٸ� ������ ���̹� ���� �ɷ��� ��� �����ϱ�. 2011�� �̱��� ���� ����(Fox News)�� “Can USA stop a North Korean Cyber Attack?”��� �������� �̸� ������ ���� �ִ�. �� ��翡�� ���� ������ ����� ������ ���� �����ϰ� ������, ������ �����ڴ� ���̹� ������ �ξ� �� �߿��� ����� �����ϰ� �ִٰ� �Ұ��ߴ�. �̱� Technolytics��� Cyber Warfare ���������� �̱�, �߱� �� �������� ���̹� ���� �ɷ��̳� ���ⰳ�� ������ ����� ���ؿ� �����ϰ� ������ ���ѵ� �߱� ������ ���̹��� ���� �ɷ��� Ȯ���ϰ� �ִٰ� ������.

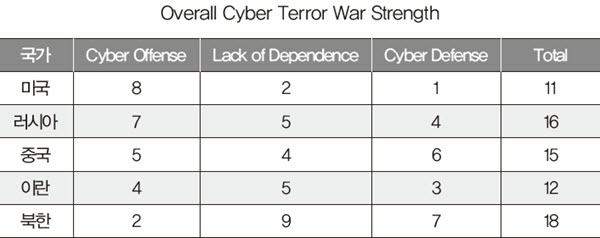

�̱��� Ŭ���� �� �ν� �������� ���̹� �Ⱥ����°��� ������ Richard Clarke�� <���̹� ����(Cyber War)> å���� Overall Cyber Terror War Strength�� ���뱹�� �߽����� �Ұ��Ͽ���. �״� �̱�, �߱�, ���þ�, �̶�, ���ѿ� ���� ���̹� ������ Dependence(�ֿ� ������ �ü��� ��Ʈ��ũ�ý��� ������)�� �����Ͽ� �м��Ҷ� �̱��� ���̹� ���� �鿡�� ������ ���þƳ� ���ѿ� ���Ͽ� �����ϴٰ� ���Ѵ�.

|

||

2012�� �Ϻ��� Itsuro Nishimoto �ڻ�� <���̹������� ����>�̶�� å���� ���̹� ���£ ���� ������ �� ���ݷ�, ����, ����(=���ݷ�+����), ���Ѿ��� ��ġ ���� ��൵(=��ġ/����) �������� �ֿ䱹�� ������ ���� ǥ�� ���� �Ұ��Ͽ���. ���⼭ ������ �ҷ����� �� ���������� �����Ѵٸ� �߱� �̻��� ���̹� ���� ������ ���� �ִٰ� ������ �� ���� �� ����.

|

||

���� 5�� ��ȸ���� ����� �籹�ڴ� ������ ���̹� ���� �η��� ��Ŀ 1,700����, �������� 5,100�� �� ���� ������ �� 6,800�� ���̶�� �������� ���̹��� ���� �η��� 900�� �����Ͽ��ٰ� ����ߴ�. ������ ���Ī ���� ��������� ���̹� ���ݿ� ���� ���� ū ������ ���� �����Ƿ� �츮���� ���̹� �Ⱥ� �������� ���̹� ���ݿ� ��� �����ϰ�,�غ��ؾ� �ϴ��� ������ �� �ִ�.

2013�� ���� ������ȣ ���۷������� �̼��� ������б� ������ “������ �̹� ���� ���� �˰� �ִ�”��� ������ ��ǥ�Ͽ���. �츮������ ���ͳݿ� ����� ���� ����ü�, �ֿ� ��ݽü�, �����ü�, ��� �� ��ۻ� �� ���̹� ������ ���� �ʿ��� �������� �̹� ������ ����ϰ� ������ ���� �ش�.

5. ���� ���̹� ���� ��ȣ ���

���ٸ� ������ �� ���̹� ������ ��ȣ�ϴ��� �� ����� ���캻��.

ù°, ������ ���̹� ������ ������ �����ϰ� ���� �� ��ϰ� ������ ���� �ֵ��� ��å�� �����ϱⰡ ������ �����̴�. �̿� ���� ���ͳ��� �ߴ��� ���� ���ͳݿ� �������� ���� �����ϼ��� ���̹� ������ �����ϰų� �����ϴ� ���� ���� ��ƴ�. ���̹� ���������� �α�, ǥ���� ����, �����̹���, ���� Ȱ��, ���� ����� ���� ������ ������ ���������� �������� ���� �� ���� �����̴�.

��°, ���̹� ������ ���� �������� �ִ��� ȿ���� �� �� �ִ� ���� �������� ���� �����̴�. ������ ���Ī ������ �ϳ��� ������ 3ȣ �̻��� �� ����� ���� �Ǽ� 4�� ��, ������ �̻��� ���� 3�� ��, ���� ���� 1.5�� ���� �� 8.5�� ���� �����ǰ� �ִ�.(������ ���� 2012.3.19) �̿� ���� �̱� ũ����õ ���̾� �����(2011.3.7)���� ���ϸ� 3�Ⱓ ���̹� ������ 600���� 5õ�� ���� �����ϸ� ������ ���̹� ���� �ɷ��� �̱��� �ɰ��� ���̶�� �����ϰ� �ִ�.

���̹� ������ �ϴ� �� �ʿ��� ���� ��Ŀ �缺�� �ҿ�Ǵ� ����� �ٸ� ���Ī������ �����̳� ��뿡 �ҿ�Ǵ� ��뿡 ���� ���� ����. �ݸ鿡 ���̹� �������� �Դ� ������ �ս��� �����ϱ� ����� ������ �����ϴ�. �� ������ ���̹� ������ ��� ��� ȿ���� �ش������� �پ��.

��°, �츮����� ���ͳ� �� IT �������� ���� ���� ���� �ֿ� ��ݽü��� �ı��ϰų� �����ϱⰡ �����ϴ�. �ռ� ���� �ٿ� ���� ���ͳ� �������� ���� �����ϼ��� ���̹� �� ����� Ư���� �ִ�. ���� ���忡�� �� �� �ڽŵ��� ������ ���� ���� ���ų� ���� ���� �ݸ�, ������ ���̹� ������ ��� �ɰ��� ���ظ� �� �� �ִٰ� �Ǵ��ϴ� ���̴�.

��°, ���̹� ������ ��ü(attribution)�� �������� �ľ��ϱⰡ �����Ƿ� ������ �̷��� ���̹� ������ Ư���� �� �̿��ϰ� �ִ�. ������ ���̹� ������ ���Ÿ� �����ϰ� ������ ��Ƶ��� �츮����� ������ ���� ���� ������ ���Ѱ� ���� ���迡 �ִ� ������ ��ŷ�� �������� ��� �ִ�. ���̹� ���� �õ��� �߰��Ǿ ���� ��ü ������ ��ưų� ���� �Ұ����ϱ� ������ ���̹� ������ �õ��� ���ɼ��� ���� ����.

��� ���� ��ȸ�� ���¿� ���ؼ� ������ ��� ���� Ȯ�εǾ ���������� ������ �̸� �������� �ʰų� ���� ��ȸ�� �������� �̸� �̿��� ��� ���� ����� ���ιް� �̿� ���� ��ġ�� ���ϱ�� ����δ� ���� �Ұ����� ��Ȳ�̴�.

�ټ�°, ������ ���̹������� ���� ��ȸ�� �������� Ȯ�εǾ��ٰ� �ص� ������Ȯ���������(NPT)�� ���� ������� �������� �ʰ� �־� ����μ��� �������̳� �ܱ��� ��ġ �� ��� ���縦 ���ص� Ÿ���� �� �� ���� �����̴�. ������ ���̹� ������ �߰��Ǿ ���Ÿ� �䱸�ϸ鼭 ��ġ���� ������ ��ȭ���� ��� �������� ��ġ�� ���� �ʱ� ������ �̸� ���̳� �̻��Ϻ��� �� ���������� Ȱ���� ���� �и��� ���δ�.

������ ���̹� ������ ���ؼ� ���ϴ� ���� ���̹� ����, ���̹� ��, ���̹����� ���� �پ��� �������� �ذ��ϱ� ���� ���� ������ Ȱ���� ����ǰ� �ִ�. ��ǥ���� ���� ������ ������������ UNGGE�̴�. �� �ܿ��� �������°��߱ⱸ(OECD), ������������ⱸ(INTERPOL), ���������±ⱸ, ������̹������̽� ��ȸ, ����������ſ���(ITU), ICANN, EU, NATO, ASEAN ARF, ���̹� ��������(�ϸ�: �δ��佺Ʈ ����) �� �پ��� �ⱸ ���� ���� ���� ������ �̷����� ������, ���̹� �Ⱥ��� ���� ���� �� �����鵵 ���� �����ǰ� �ִ�.

����°, ���̹� ���� ����� ��� ���Ī���º��� �ܱⰣ�� ������ �� ������ ���� ��ȸ�� ���ø� ���� �ʴ´ٴ� ������ �ִ�. Ư�� ������ �̶�, �߱�, ������ ����, ���þ� ��� �������� ���� ���踦 ������ �� ���̹� ���� ���� ���߿� �־�� ���� ������ ������ ����ȴ�. �ϰ�°, ������ ���忡���� ���ͳ� �������� ���� ���� �� ���� ������ �� �־� �츮���� �ٸ� ������ ������ ���� ���ݿ� ���� ���س� ������ ����.

����°, ������ ���̹� ø����, ���̹� �ɸ��� ���� ���� �볲 �����̳� �볲 ��ȭ �õ��� �����ϰ� �� �� ���� ������ �Ǵ��Ѵ�. ���̹� ������ ���ѹα� ���θ� �ҽſ� ���߸���. ���� �Ѽ��� ���¿��� ���� ���� ��ȸ�� ȥ���� �θ� ���� �ִ�.

���ͳݻ��� ���� ����̳� ������ Ȱ���ϸ� ���� ������ ����Ű� ���ٰ� �����Ѵ�. ������ ������ ���ѿ� �ִ� ������ø�̳� ��Ƽ��Ʈ, �Ҽ� ���� ���� ���������ϱ� ���� ���̹� ������ �̿��� ���̹� �볲 ������ ���������� ���̰� �ִ�.

2012�� �������̹����˴��� ��������, ���� �ڻ�� ���̹� ������ ������ �볲 ���� �� ���� �絿 ������ ��ȯ���� �����ǰ� �ִٰ� ��ǥ�� �� �ִ�.

��ȩ°, ������ �� �������� �������� CNC(Computer Numeric Control) ���α��� �����, ���ͳݿ� ģ���� �����̴�. �ֱٿ��� �Ҳɳ��� ���α� �濬��ȸ�� �� ������ �� �о߿� ������ ����. �̷� ��� �ӿ��� �������� ��, �̻���, ���̹� ������ ������ 3�� �������� �����ϰ� �ִ�. �״� �� ���Ī���� �߿����� ���̹� ������ �߿伺�� �����ϰ� �������̹���ɺ� â��, 121�� ��ġ �� ���� ���� ���θ��� �ִ�.

Ư�� ���ÿ��� IT �� ���� ��� �� ÷�ܱ�� ø�� ����, �볲 ���� �� �ɸ��� ������ ���̹� ������ �̿��ϸ�, ������� �ÿ��� �츮���� ���� ���� ��� ����� �ֿ� �Ⱓ ��ݽü��� �����Ű�� EMPź �� ��������� �緡�� ������ ġ���� �������� ���̹� ������ Ȱ���� �������� ����.

��°, ���� �������� ���̹� ������ ������ ������ ������ ȸ����Ű�� ���� ���� �ϳ��� ��� �ִ�. ���� ������ ��ȭ���̴� ����� �� ���� �뵿�� �İ�, �� ��Ź, ����, ���� ����, �ؿ� �ҹ� ���� ���� �ֿ��� �����̾���. ������ �̷� ���ܺ��ٵ� ���Ӽ���Ʈ���� ���� �� �Ǹ�, ���ӸӴ� ��ŷ, ��Ⱓ ���� ���� �� ���¸� ������� �ϴ� Salami ����, ���Ͻ��忡���� �ŷ� ���� ���� ��ȭ���̸� �� �߽��ϰ� �ִ�. ���� ������ ���̹� ������� ��ҿ��� ����Ʈ���� ���� ���α��� ���� �������� ������ �����ϴٰ� ����ÿ��� ���̹� ���� ���⸦ �����ϰų� �����ϴµ��� ������ ��ȯ�ϴ� ������ ������ ���ɼ��� ����.

6. ���� ���̹����� ���� ����

������ ������ ������� ���Ī���� �߿��� ���� ȿ�����̸� �������� ���̹� ������ ���� �õ��� ���̶�� ������ �츮�� ����ô�.

������ ���̹� ������ ������ ��� �츮������ ���̹� ��� ������ ���� ������ �����ϱ�? ������ ���̹� ������ ���� ������ �� ���� �� ��ŭ ������ ���� ������ �����ϰ� ������?

�츮������ ���̹� �Ⱥ� ������ ��å�� ���� �о�, �������� �о�, ���̹� ���Ȼ�� ���� �о�, ���̹� ���� �����η� �缺 �о߷� ������ ���캻��. ������ ���� �Ұ��� ��å�� �ܿ��� �߰����� ����å�� �߽����� �����Ѵ�.

��. ��å �� ���� ����

���� ������������ �߽����� ���� ���̹� �Ⱥ� ������ ���������� �����ϰ� �̿� ���� Action Plan�� ������ ���������� ����, ����, ������ �̷������ �Ѵ�. Ư�� ����� �ǿ� ���� �Թ� ������ �������̹����������� �����ž� �Ѵ�. ���� ���̹��������� ����� ��а� ��ƴٸ� ���̹� �볲 ���۰� ���̹� �ɸ��� ���� ����� ��Ī ���̹� �Ⱥ����̶� ���õž� �Ѵ�.

���� ���̹� ���� ���̹� ���ݿ� ���� ���� ������ �߿��ϹǷ� ���� ����(Intellengence)�� ���̹� �Ⱥ��� �Բ� ������ �� �ִ� ���̹� �Ⱥ� ���� ��ó�� �ż��ϴ� ��ȵ� ������ �ʿ䰡 �ִ�. ������������ ���̹� ���� ������ ���� �������� ������ ������ ����� ���� ��ó�� ����� ���̹� ���� ���� ����� �ѵ� ��� ���ο� ��ó�� ����� ���� ���� ȿ������ ���̴�. �̷��� �Ǹ� ���̹� ���Ȱ� ������ ���� ����� ���� ������ ��� ����, ���� ������ ȿ�������� ����� �� ������ ���̹� ���� ��� ���� �� �����̶�� �ó��� ȿ���� ����� �� ���� ������ ���ȴ�. ���� ���� ���� �ٰ� Ȯ���� �����ϸ� �������µ� ���� ���̴�.

���̹� ���ݿ� ���� ���̹� ���� ũ�� ����� ������ ������ �������� �ִ�. �츮����� ������������ �߽����� �� ��ó�� ���� ������ ���� ���̹� ������ ����� ������ �����ϰ� �ִ�. ���� ���� �� �ΰ� �������� ���̹� ���ݰ� ���õ� ������ �����ϴ� ���� �������� ��ȣ ���� ������ ���� ���������ϴ�. �̸� �ذ��ϱ� ���ؼ��� ���̹����������������� �����ž� �Ѵ�.

���� �츮���� ������ű�ݹ��� ���� ���� �ֿ� ��ݽü��� ���� ���̹� �������� ��ȭ�ϰ� �ִ�. ���� �ʱ ����� ���Ͽ� �ִ� ������ű�ݺ�ȣ����ȸ�� ������ ���� ������ �����Ѹ� ���Ͽ� �ִ�. �̴� ������ ���Ī�������� ���̹������� ���� �߽��ϰ� �ִ� ������ �����ϸ� ������ �ִ�. �����̶� ����� ���Ϸ� �°��Ͽ� ������ ���̹� ���� ����ؾ� �� ���̴�.

�� ���̹� �Ⱥ����±ⱸ�� �α���(�������, �˰� ��)���� ������ ���� ���� ����ü���� �����Ͽ� ��ÿ��� ���°� �ӹ��� ö���� �����ϴ� �¼��� ���߾�� �Ѵ�. ���δ� ��ȸ�ǿ��鵵 ���̹� �Ⱥ��� ������ ������ �츮���� ���̹� �Ⱥ� ��Ȳ�� ���� ���� ���⺸������ ���̹��Ⱥ��������� ��ȸ�� �����ϵ��� ����ȭ�ؾ� �Ѵ�. ��ȸ�� �ų� �Ǵ� �ݳ⸶�� ���̹� �Ⱥ� ��Ȳ�� �����ϸ� ����/����/���/����/���� �� ���� �ֿ� ��ݽü��� ���� ���̹� ���� ������ �ľ��ϰ� ��å�� �����ϴ� �� ���� ������ �� ���̴�.

�̹ۿ� ���̹� ������ ����� ü�����̰� �������� ���� �Ʒ��� �ǽ��ؾ� �Ѵ�.

�� �Ʒ��� �츮 ��ȸ�� ���̹� ������ �Ҵٴ� �����Ͽ� �̷����� �� ���̴�. ���̹� ���� ���̹� ������ �߹߰� ���ÿ� ����Ǿ� ������ ����� Ư���� ���� �����Ƿ� ���� ��������(BC) �Ʒ��� Contingency Plan(�����, �������)�� ����� ���� �߽����� �ǽ��ϴ� �Ʒ��̴�. ���� ��� ���� �ּ�ȭ�� ���� �켱 ���� �� Contingency Plan�� ������ �����ؾ� �Ѵ�.

Contingency Plan�� �ֿ� ��ݽü��� ���� �����ϰ� �����ϴ� �Ʒ����� ����оߴ� ¡�� ���� �� ��� ������ �� �ֵ��� �ϸ� ���� ������ ����� �Ʒõ� �ʿ��ϴ�. ���� �оߴ� ��� ����/���� ����, â��(���) ���� �Ʒ�, ���� �оߴ� �ڰ� �� ��� ����, �۹��� ��, ��� �оߴ� ������ �� ���� ��� ���� �Ʒ��� ���� �����ϰ� �ų� �������� �����ؾ� �� ���̴�.

��. ���̹� �Ⱥ� ���� ���� ��ȭ

���� ���̹� ����, ���̹� ��, ���̹� ������ ���� ������ ���Ͽ� �ذ��ϴ� ���� �ٶ����ϴ�. �츮���� ���̹� �Ⱥ� ȯ��� ������ ���̹� ���ݿ� ���� ������ Ȯ�� ���������� ���� ���� ��ȭ�� �߿��ϴ�.

������ ���̹� ���� ���迡 �� ����Ǿ� �ִ� �츮���� ���忡���� ���ڰ� �������� ����� ��ٸ��⺸�ٴ� �籹�� ���� ������ �켱���ϸ鼭 ���ڰ� �����ⱸ ���� ���� ������ �����ϴ� ���� �ո����̴�. Ư�� ���̹� ���°� ������ Ȯ�� �������� �ѹ� ���� ������ �ʼ��Ұ����ϴ�. �Ѽ����� �Ҵ� ���Ľ��� ��ŷ ����� ������ �ѹ� �籹�� ���̹� �Ⱥ� �о߿����� �������̰� ��ü���� ���� ����� �����ؾ� �� ���̴�.

�ѹ� ���̹� �Ⱥ� ���� ��ȭ�� ���ؼ��� ���̹� ���ݿ� ���� ����������, ���̹��Ⱥ� ���� ���� �Թ��� ������ ����, �ֹ� ��� ����ȸ�dz� ���̹� �Ⱥ� ���(�̱� �������� cyber coordinator) ��������ü �ż�, ���̹� ���� ���� ������ ���� ��ŷ ��, �ѹ̻��̹�������Ҽ���(��Ī) ����, �籹 �������� ���ڰ� �����ϴ� �ѹ� �ΰ����̹� ���� �Ἲ ���� �ʿ��ϴ�.

�츮����� �� ���� �� ���ڰ� ���� ���� �ⱸ ������ ���� ���̹� �Ⱥ� ���� ��ȭ�� ���� ���̹���������(Convention on Cybercrime)���� ���������� �����ؾ� �Ѵ�.

���̹� ������ ���� ���� ������ ������ ���ذ� �ʹ� �پ��Ͽ� ���� ���� �����ⱸ�� ���� ���ڰ��� ���Ƿδ� ��� ������ �������� �ʴ�. ������ ���̹� �Ⱥ� ������ ��·��·�� �� ���뱹�� ������ ÷���ϰ� �븳�� ���� ������ ���� �ʴ�.

���� ���������� ���δ� ���̹� �Ⱥ����(Cyber Coordinator)�� �ż��ϰ�, �������̹�������Ҽ���(CTRC)(��Ī)�� �����ϸ�, ���̹� �Ⱥ� �������� ��ȭ�� ���� ���� ������ ������ ��ϸ� ȿ���� ���� ���̴�. ���Ŀ��� ���̹� ������ ����, ���̹� ���� ���� �� ���� ����, �ΰ� ���(���� ��) ���� ����, �ڱ� �� ���̹� ���� ����, ���� �ؼ� ���� ���� ������ ���̹� �Ⱥ� ��������(��Ī) ������ �츮���� �ֵ��� �ʿ䰡 �ִ�. �̹ۿ� ������ ���� ������ ���� ���ߵ����� ���̹� �Ⱥ� �ɷ� ��� �� ���� Ȱ���� ��鿩�� �Ѵ�.

��. ���� ���̹� ���� ��� ����

���̹� �� ���� ���� �ñ��� ���� ���� �η� �缺�̴�. ���� ���̹� ���Ȼ���� �������� ������ ��� �ηµ��� ���̹� ���� �о߷� �������� ���� ���̴�.

���� ���̹� �� ���ؼ��� ���� ���̹� ���Ȼ�� ������ ���������� ����ž� �Ѵ�. ���ڸ� ���̹� ���� ���� Ȯ��, ���̹� ���Ȼ�� ���� Ȱ��ȭ, �۷ι��� ���ȱ�� ���� ���� �����ž� �Ѵ�.

���̹� ���� ���� Ȯ�븦 ���ؼ��� �ֿ� ICT ���� ���� �о� �Ž��� â��, ������ȣ ��ȭ�� ���� ���� Ȯ��, ������ȣ ���� ���� Ȱ��ȭ, ������ȣ���� �밡 ����ȭ�� �̷������ �Ѵ�.

���̹� ���Ȼ�� ���� Ȱ��ȭ�� ���ؼ��� ���� ���� ��ȭ(���̹����ȱ�� �ż�),������ȣ ���� ��ȭ, ����ȭ�� ������ȣ ���� �� �и� �� ����, ������ȣ�������� ������ �����ϴ�. ���������� �۷ι��� ���� ����� �����Ϸ��� �ؿ� ���� ������ �پ�ȭ, ���� ���� ������ ��ô �� ����, ��� M&A Ȱ��ȭ ���� ���� �̷����� �Ѵ�.

��. ���̹� ���� �����η� �缺

���̹� ���� ���� �η��� �缺�Ϸ��� ���米����, ���̽��Ͱ�/Ư��ȭ��, Ư��ȭ����, ���̹� ���� ����, ���� �������� �̷������ ������ȣ��� �����η� �缺 Career Path ������ �ʿ��ϴ�. ������ ������ȣ ����η� �缺�Ӹ� �ƴ϶� ������ �η� �缺(���̹����Ⱥ��� �ż�, ���̹� �λ�� �� �屳 �缺 ��)�� ���� �η¾缺 ��� ���� ���� ���õž� �Ѵ�. ���� �̷�â�����кΰ� ������ ���� ���� K-ICT ��ť��Ƽ ������ ���������� �����ž� �Ѵ�.

�Ⱥ���ü �������Ͽ¿��� ��ϴ�

���������� �Ŀ��� ������ �ֱ��Դϴ�

��翡 ��� ������� ���ڴ� ���������̿� �ݷ�, ����, ���ĺ����� û�� �� �Ǹ��� �ֽ��ϴ�.

�Ǹ��䱸ó : press@bluetoday.net

��ܹ��� �ູ���� www.ihappyworld.net

<���۱��� © ����������, ���� ���� �� ����� ����>